| Nginx漏洞复现与总结 | 您所在的位置:网站首页 › gitlab 漏洞复现 › Nginx漏洞复现与总结 |

Nginx漏洞复现与总结

|

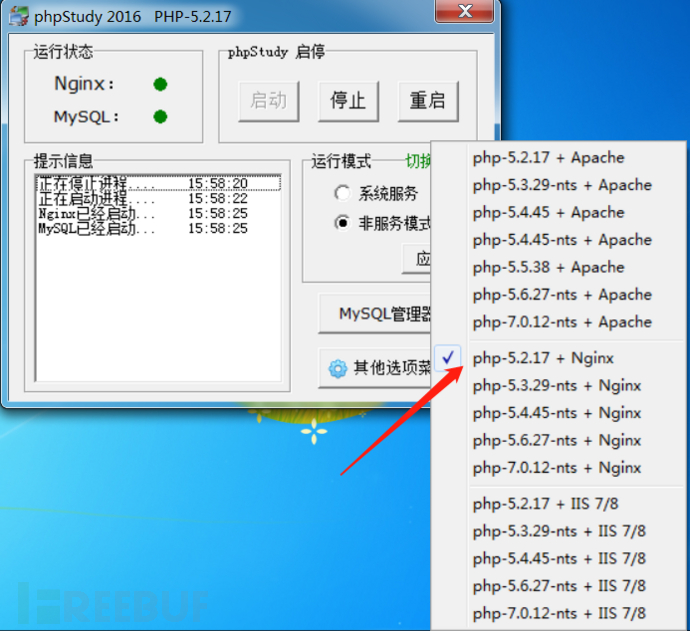

Nginx简介 Nginx(engine x) 是一个高性能的HTTP和反向代理web服务器,同时也提供了IMAP/POP3/SMTP服务。其将源代码以类BSD许可证的形式发布,因它的稳定性、丰富的功能集、简单的配置文件和低系统资源的消耗而闻名。2011年6月1日,nginx 1.0.4发布。 Nginx是一款轻量级的Web服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发行。 其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好,中国大陆使用nginx网站用户有:百度、京东、新浪、网易、腾讯、淘宝等。 Nginx环境安装这里我用的小皮代替,就不一步步安装了

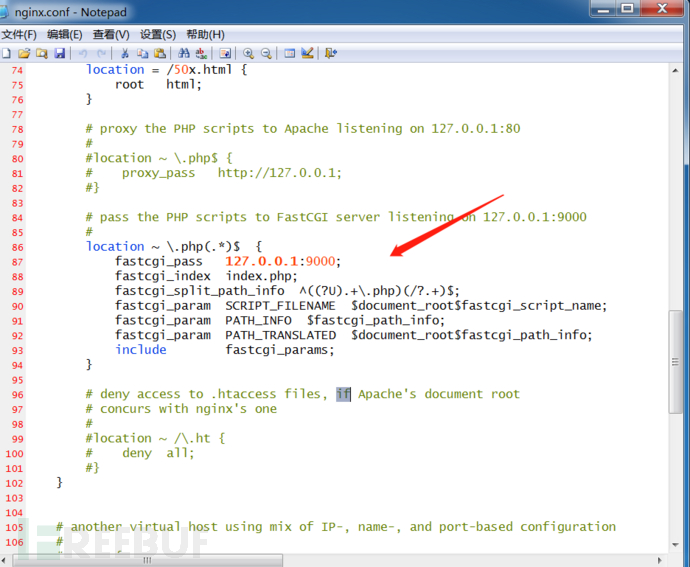

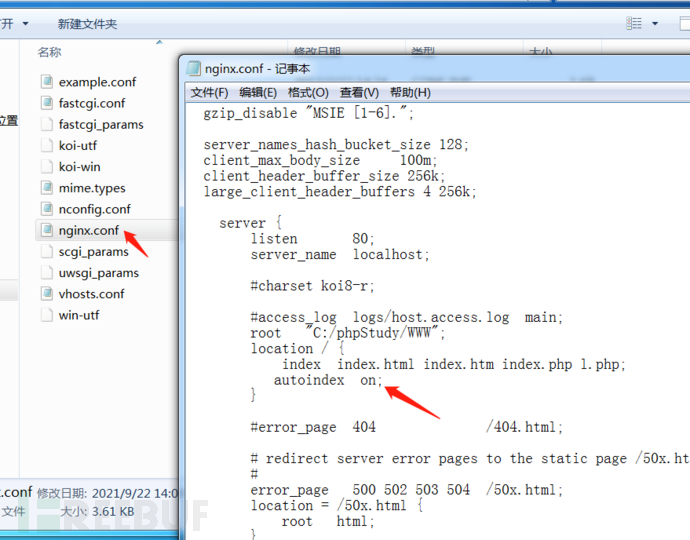

不用小皮安装的可以参考这两个: https://zhuanlan.zhihu.com/p/83890573 https://www.runoob.com/linux/nginx-install-setup.html Nginx渗透文件解析漏洞漏洞描述该漏洞与nginx、php版本无关,属于用户配置不当造成的解析漏洞。由于nginx.conf的如下配置导致nginx把以’.php’结尾的文件交给fastcgi处理,对于任意文件名,在后面添加/xxx.php(xxx)为任意字符后,即可将文件作为php解析。 常见的漏洞配置:

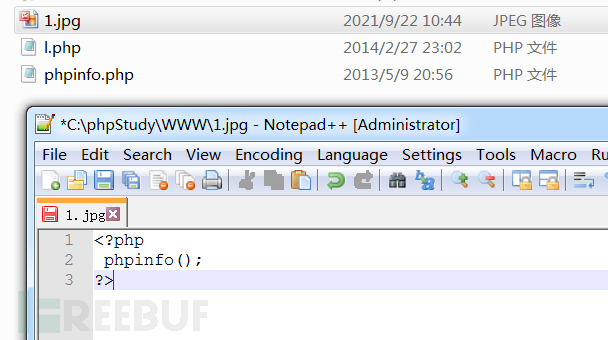

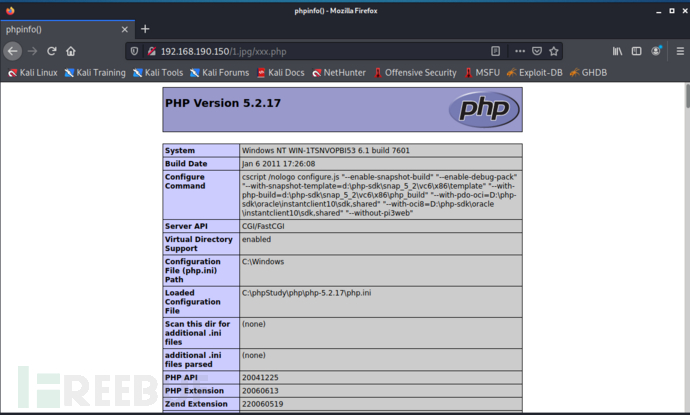

新建一个1.jpg写入phpinfo

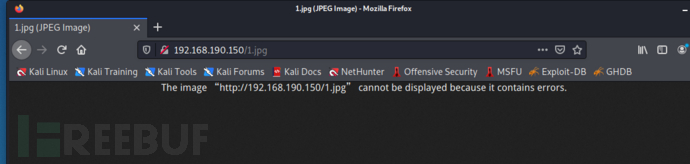

1.jpg后面加上/xxx.php,便会以php解析

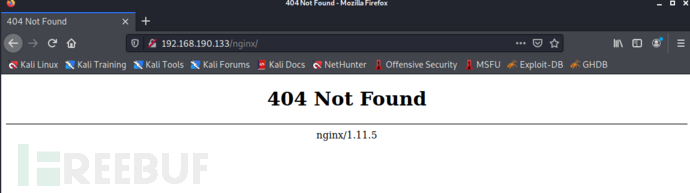

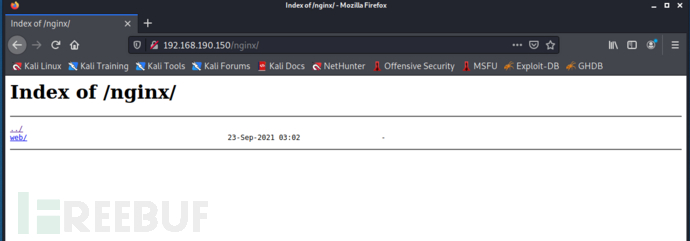

当访问/1.jpg/xxx.php时,nginx将查看url,看到它以.php结尾,将路径传给PHP fastcgi进行处理。但是fastcgi在处理’xxx.php’文件时发现文件并不存在,这时php.ini配置文件中cgi.fix_pathinfo=1 发挥作用,这项配置默认开启,值为1,用于修复路径,如果当前路径不存在则采用上层路径。 为此这里交由fastcgi处理的文件就变成了’/1.jpg’。新版本的php的配置文件php-fpm.conf引入了“security.limit_extensions”,限制了可执行文件的后缀,默认只允许执行.php文件。 修复方法1、 将php.ini文件中的cgi.fix_pathinfo的值设置为0 2、 php-fpm.conf中的security.limit_extensions后面的值设置为.php 目录遍历漏洞原理Nginx的目录遍历与apache一样,属于配置方面的问题,错误的配置可导致目录遍历与源码泄露。 漏洞复现

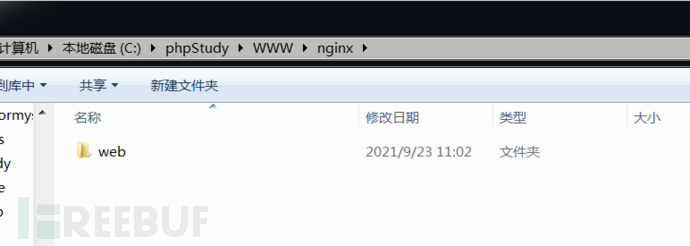

在www目录下新建一个web目录测试

修复on改为off即可。 空字节任意代码执行漏洞漏洞原理Ngnix在遇到%00空字节时与后端FastCGI处理不一致,导致可以在图片中嵌入PHP代码然后通过访问xxx.jpg%00.php来执行其中的代码. 影响版本nginx 0.5.* nginx 0.6.* nginx 0.7 |

【本文地址】